1. 需求

GitHub 太慢,Gitee 老是被封,发邮件反馈好多次,至今给稣打上奇怪的标签。

于是直接使用 gitlab-ce 打造自己的 git 服务,实现真正的 Private 仓库。

2. 硬件选型

首先,上擸𢶍,一台 J4125,6GB 内存的机器。实测 6GB 内存不太够,淘汰。

看来需要 8~12GB 内存比较靠谱,手里还有 3 台 N100,内存分别为:LPDDR5 4800MHz 8GB、DDR4 3200MHz 32GB、DDR5 4800MHz 32GB,问题是 N100 这么高贵的核显不是浪费了?果断都淘汰。

后来,把 DDR4 3200MHz 32GB 的 N100 机器出给道友,并收了他的华为擎云 W515,硬件选型迎来完美结束——省电的 arm64 CPU(整机并不省电);8GB 内存;带不动 4K 的擸𢶍核显,一点都不浪费。

3. OS 选型

UOS 和 KylinOS 都玩了好几遍,它们都是桌面系统,有许多限制,不适合做 Server。

考虑上 Debian,但正常安装 Debian 11 和 12 都会遇到各种黑屏、无法启动。推测新内核无法启动 W515,是因为国产生态的开发比较保守,主要使用 4 和 5 这两个大版本,没给 6 的大版本适配。

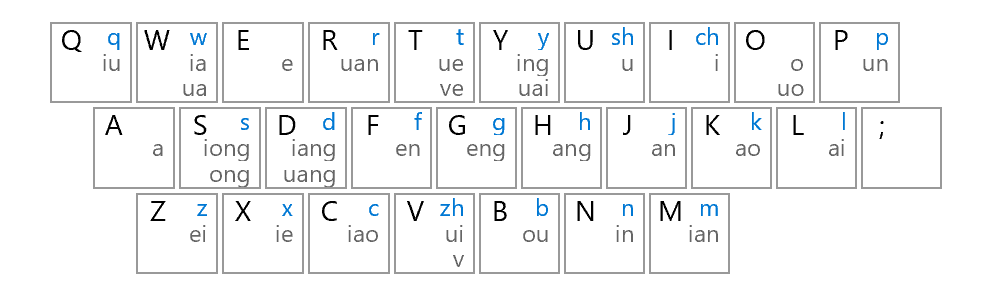

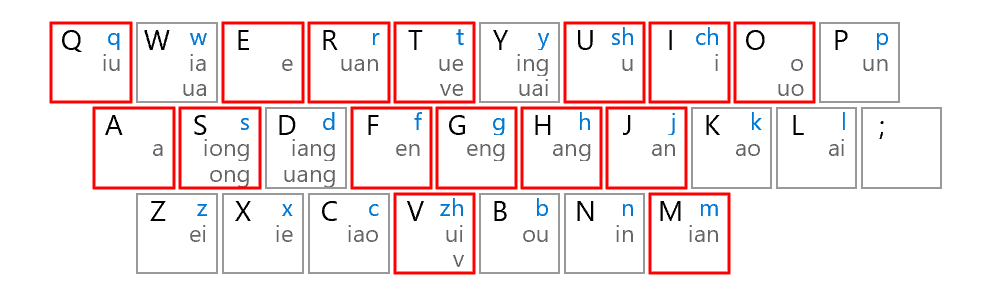

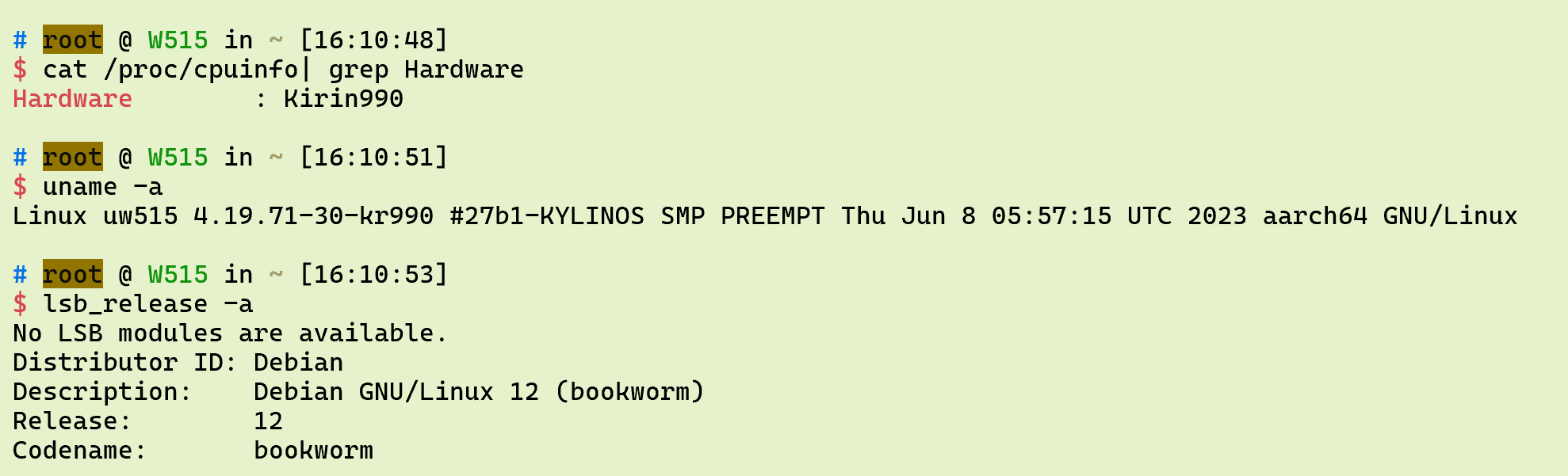

最开始的解决方式是把 Debian 的内核换成 UOS 或 KylinOS 的,虽然启动报错导致启动慢,但又不是不能用。截图是 KylinOS 内核:

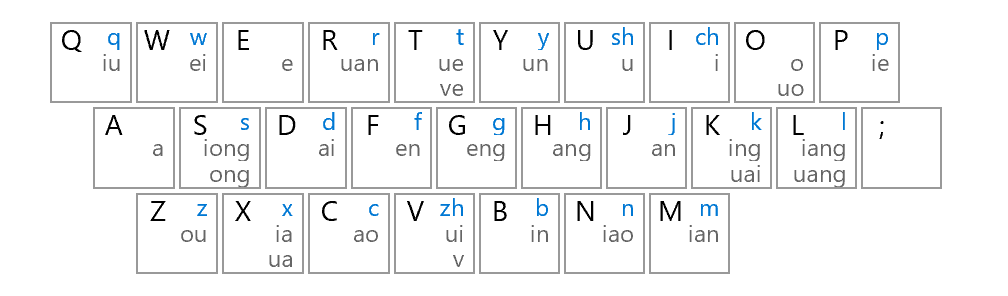

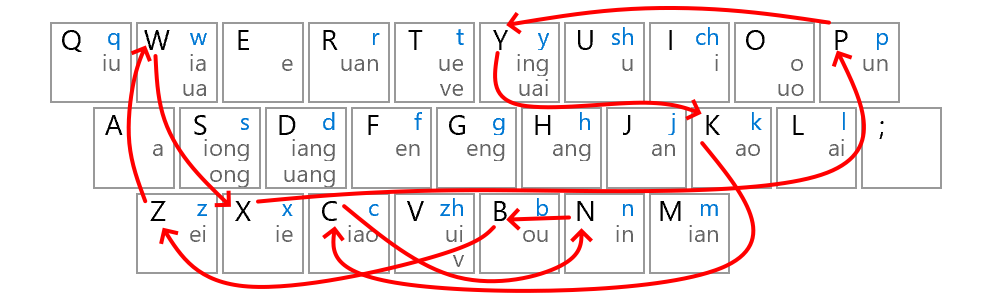

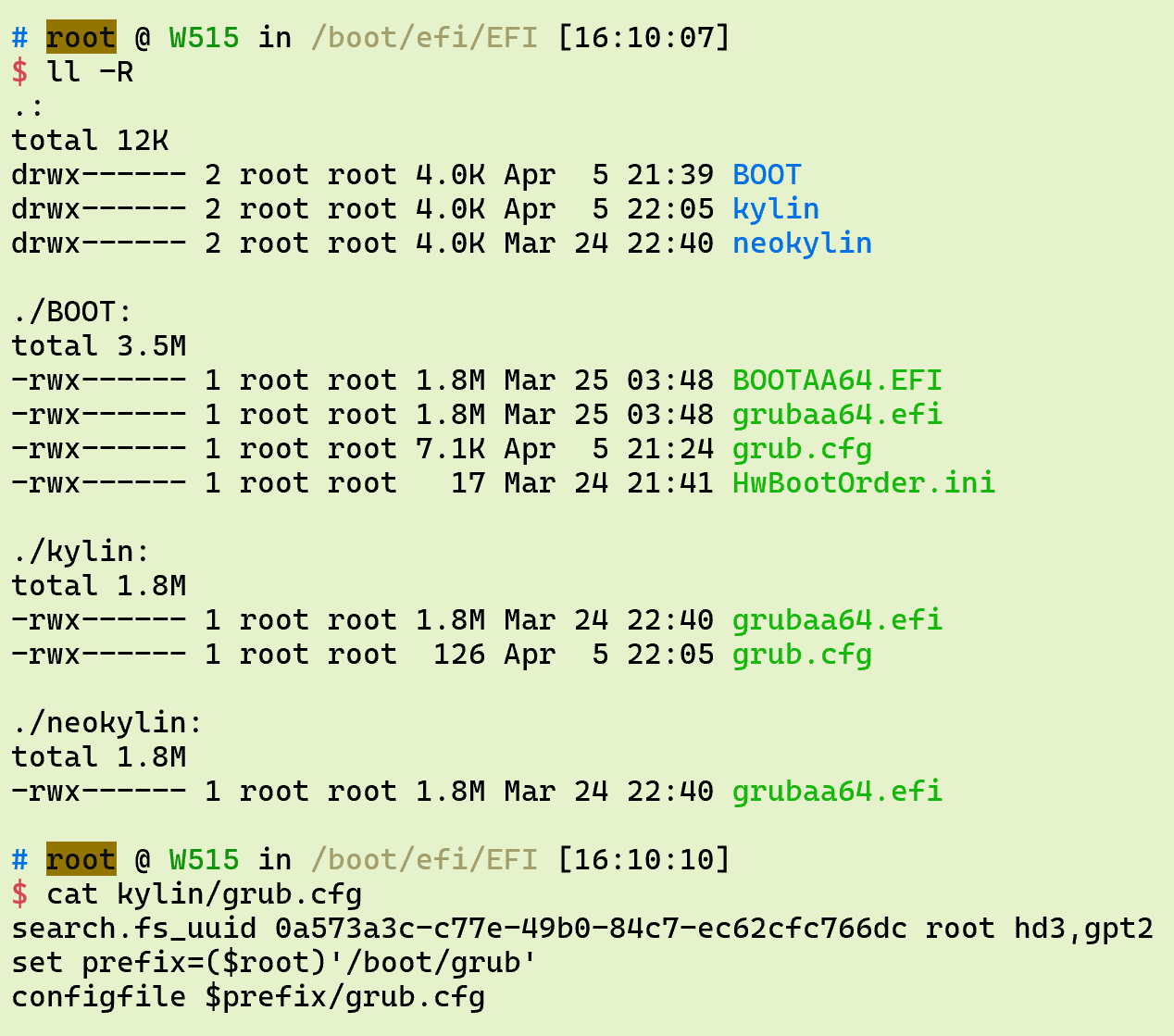

EFI 程序也是使用 Kylin 的:

至此已经能够使用最新 Debian 发行版,并安装 gitlab-ce。

4. 后记

以上折腾完都快一年了,最近发现原来 Debian 10 (Buster) 的内核就是 4.19 系列,所以它的 arm64 版可以直接使用……